티스토리 뷰

How to install the Burp Suite certificate for using a web proxy(Android 7.0)

damti 2023. 9. 11. 14:411. Burp Suite에서 인증서 추출

Burp Suite -> Proxy -> Proxy settings

Import / export CA certificate -> Certificate in DER format 선택 후 Next

Select file을 눌러 저장할 위치 선택 -> 추출 완료

2. 인증서 변환 및 해쉬 값 추출

https://slproweb.com/products/Win32OpenSSL.html

Win32/Win64 OpenSSL Installer for Windows - Shining Light Productions

Minimum system requirements: Windows XP or later 32MB RAM 200MHz CPU 30MB hard drive space Recommended system requirements: Windows XP or later 128MB RAM 500MHz CPU 300MB hard drive space March 14, 2023 - OpenSSL 3.1 is available. Also, Happy Pi Day. Users

slproweb.com

먼저 추출한 burp 인증서를 변환하기 위해, 현재 환경에 맞는 OpenSSL 설치함

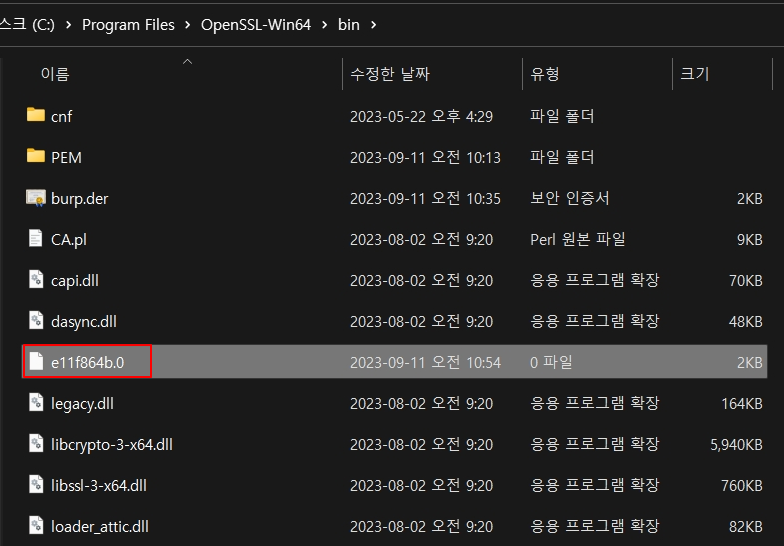

설치된 경로 내부 bin 폴더 안에 이전에 추출한 burp 인증서를 넣어줌

openssl x509 -inform DER -in ./burp.der -out burp.pem추출한 인증서 파일이 존재하는 경로에 접근하여 openssl을 통해,

burp 인증서를 pem으로 변환 (관리자 권한 필요)

openssl x509 -inform PEM -subject_hash_old -in burp.pem변환된 파일을 통해 해쉬값 추출

변환한 pem 파일명을 추출한 해시값, 확장자 ". 0"으로 변경

3. 시스템 인증서 디렉토리 저장

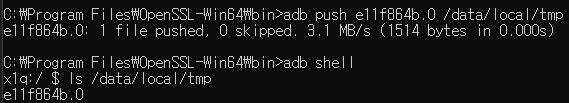

adb push e11f864b.0 /data/local/tmp

adb push 명령어로 인증서를 /data/local/tmp에 저장

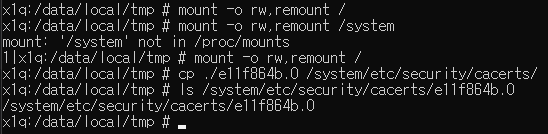

/system/etc/security/cacerts 디렉토리에 인증서 파일을 저장해야 하는데,

해당 디렉토리는 Read-only file system이기 때문에 쓰기 권한에 대한 mount 설정이 필요함

mount -o rw,remount /

cp ./e11f864b.0 /system/etc/security/cacerts/쓰기 권한 추가 후, 인증서 파일 옮김

(쓰기 권한 사용 후에는 다시 원상복구 시킴)

mount -o ro,remount /

참고 출처

'보안 > App' 카테고리의 다른 글

| iOS 15.0-15.4.1 jailbreak with Dopamine (0) | 2023.08.08 |

|---|---|

| [Android] Anti-Debugging bypass (0) | 2023.07.14 |

| [DVIA-v2] Bypassing Biometrics (0) | 2023.07.05 |

| [DVIA-v2] Side Channel Data Leakage (0) | 2023.07.04 |

| [DVIA-v2] Runtime Manipulation(Login Method 1) (2) | 2023.07.03 |

- Total

- Today

- Yesterday

- Pasteboard

- YapDatabase

- 케이쉴드주니어

- InsecureShop

- Face ID bypass

- Jailbreak iOS

- iOS 15 jailbreak

- dvia-v2

- Android

- 탈옥 우회

- Couchbase Lite

- UserDefaults

- Objection

- Touch bypass

- IoTGoat

- SNOMED CT Mapping

- Runtime Manipulation

- SNOMED CT

- Local Data Storage

- Webkit Caching

- Keystroke logging

- Android 7.0

- 케쉴주

- IoT Analysis

- deep learuning

- LAContext

- Data Leakage

- SNOMED

- K-Shield Jr 9기 단기

- core data

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |